Ransomware es un término proveniente del inglés para indicar un tipo de software malicioso que bloquea el acceso a los datos almacenados en su computadora. De esta forma el atacante exige una recompensa para recuperar su información.

La forma en que el ransomware trabaja es cifrando la información con una llave que únicamente el atacante conoce. Sus datos siguen en el equipo, solamente que ya no los puede leer.

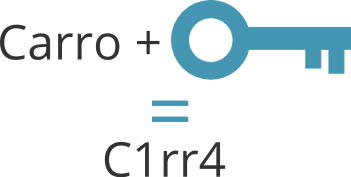

Para entender el proceso de cifrado, puede imaginar cambiar las vocales por números con la llave a = 1, e = 2, i = 3, o = 4 y u = 5. De esta forma podemos cifrar la palabra "carro" como se muestra en la figura:

Cifrado de datos

En el ejemplo anterior, si no conocemos la llave ya no podemos leer la palabra "carro". Aunque se puede tener una noción de la palabra original, exitirán otras palabras que también pueden coincidir tales como: cerro y corra.

Una computadora al poder realizar millones de cálculos matemáticos por segundo puede utilizar métodos de cifrado mucho más complejos, por lo que obtener la llave para recuperar los datos se convierte en un proceso muy tedioso y en algunos casos hasta imposible ya que podría llevar hasta miles de años encontrar la llave usando la capacidad de procesamiento de los equipos actuales.

¿Cómo se contagia un equipo con un virus ransomware?

Existen muchas formas de contaminación. Entre las que podemos mencionar:

- Aplicaciones gratuitas que incluyen el ransomware como parte de su proceso de instalación.

- Sitios fraudulentos que engañan al usuario para instalar el software malicioso.

- A través de mensajes de correo haciendose pasar por conocidos, amigos o familiares cuyos equipos están infectados.

- Descargas de películas, música o software pirata.

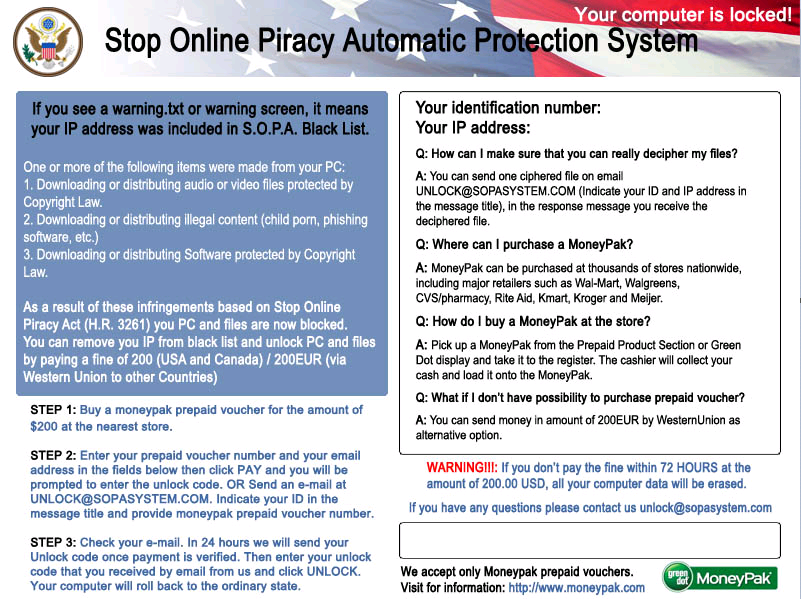

Las siguientes imágenes muestran ejemplos de virus ransomware:

Ransomware W32/Crilock.A según Microsoft Malware Protection Center

Ransomware Win32/Sofilblock.A según Microsoft Malware Protection Center

Algunas características destacadas de este tipo de malware son:

- Hacen creer al usuario que el software malicioso proviene de una autoridad como la policia y que el equipo se ha bloqueado debido a actividades ilegales realizadas por el usuario (normalmente hacen referencia a piratería).

- Se pide el pago de una cantidad de dinero para desbloquear los datos. El pago puede ser en dólares o bitcoins.

- Se le da a la persona un tiempo determinado para realizar el pago, de lo contrario se destruye la llave y se pierde la información para siempre.

- Busca los tipos de documentos más utilizados y puede cifrar los datos tanto en su equipo local como en carpetas compartidas por la red. Por lo que también pueden estar bajo amenaza los datos que se almacenan en los servidores de su empresa.

¿Qué debe hacer para protegerse de este tipo de amenaza?

La prevención es la mejor medida para contrarrestar esta amenza. Algunas consejos que le van a ayudar son:

- Mantenga su información respaldada constantemente. Puede adquirir un disco duro externo para hacer respaldos de forma períodica (como mínimo una vez por semana) o puede adquirir algún servicio de respaldo en la nube que permite hacer respaldos de su información casi en tiempo real.

- No instale software en su equipo al menos que sepa que viene de una fuente confiable, mucho menos instalar software pirata.

- Utilice un servicio de filtrado de sitios web que le puedan prevenir cuando vaya a ingresar a un sitio de dudosa reputación.

- Utilice un software antivirus confiable que pueda parar la infección a tiempo.

- Si ya cuenta con software antivirus y de filtrado de sitios web, siga las recomendaciones que le dan cuando se detecta una amenaza. Evite ser víctima al ignorar las advertencias que recibe.

- Si tiene dudas con algún mensaje, hágale la consulta a un experto en informática de su confianza.

¿Qué debe hacer si su equipo se ha infectado?

Estas son las recomendaciones a seguir:

- No pague una recompensa ya que:

- No tiene garantía de que pueda recuperar su información por lo que además perderá su dinero. El riesgo aumenta si le piden el pago en bitcoins ya que no es una moneda regulada y podría terminar siendo víctima de estafa al comprar bitcoins en una casa de cambio fraudelenta y no recibirlas.

- Si paga la recompensa lo más seguro lo volverán a atacar para obtener más dinero.

- Va a propiciar que este tipo de delito se siga dando.

- Sino realizó respaldos de su información, aunque difícil lo mejor que puede hacer es dar la información como perdida. Es el mismo resultado como si se hubiera dañado su disco duro.

- Si tiene respaldos puede realizar lo siguiente:

- Primero elimine el virus de su equipo, es posible que debe formatear la computadora. Si no se siente cómodo realizando el proceso puede solicitar ayuda a un técnico en soporte.

- Restaure su información desde el respaldo que ha realizado.

- Repase las actividades que realizó con su computadora para determinar cuál de ellas le llevó a la infección de su equipo y haga una lista de buenas prácticas para prevenir ser víctima de nuevo.

Si necesita ayuda en realizar alguna de las acciones recomendadas o quiere saber si algún mensaje que recibe es legítimo, le invitamos a que nos deje un comentario o bien puede contáctarnos por teléfono o correo.